Сетевая Архитектура

Архитектура Кибербезопасности Морских Судов: Техническое Описание

Обзор Концепции

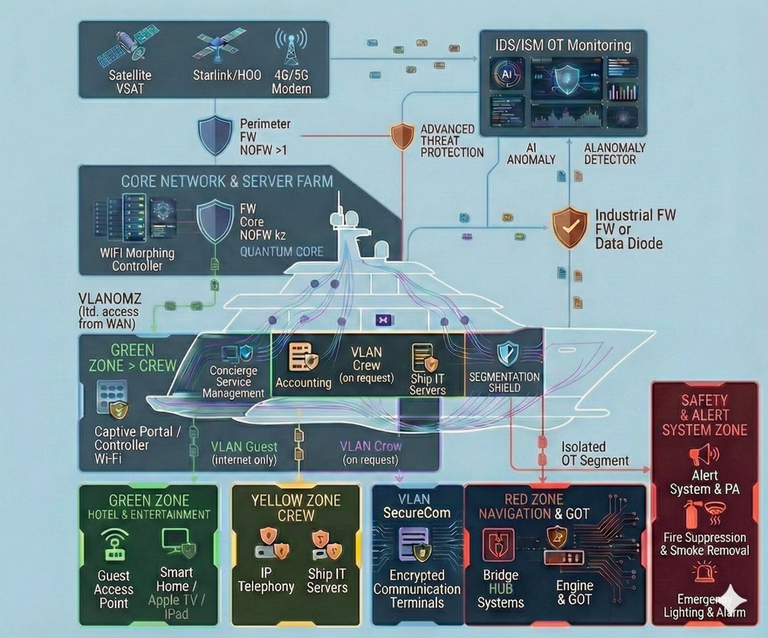

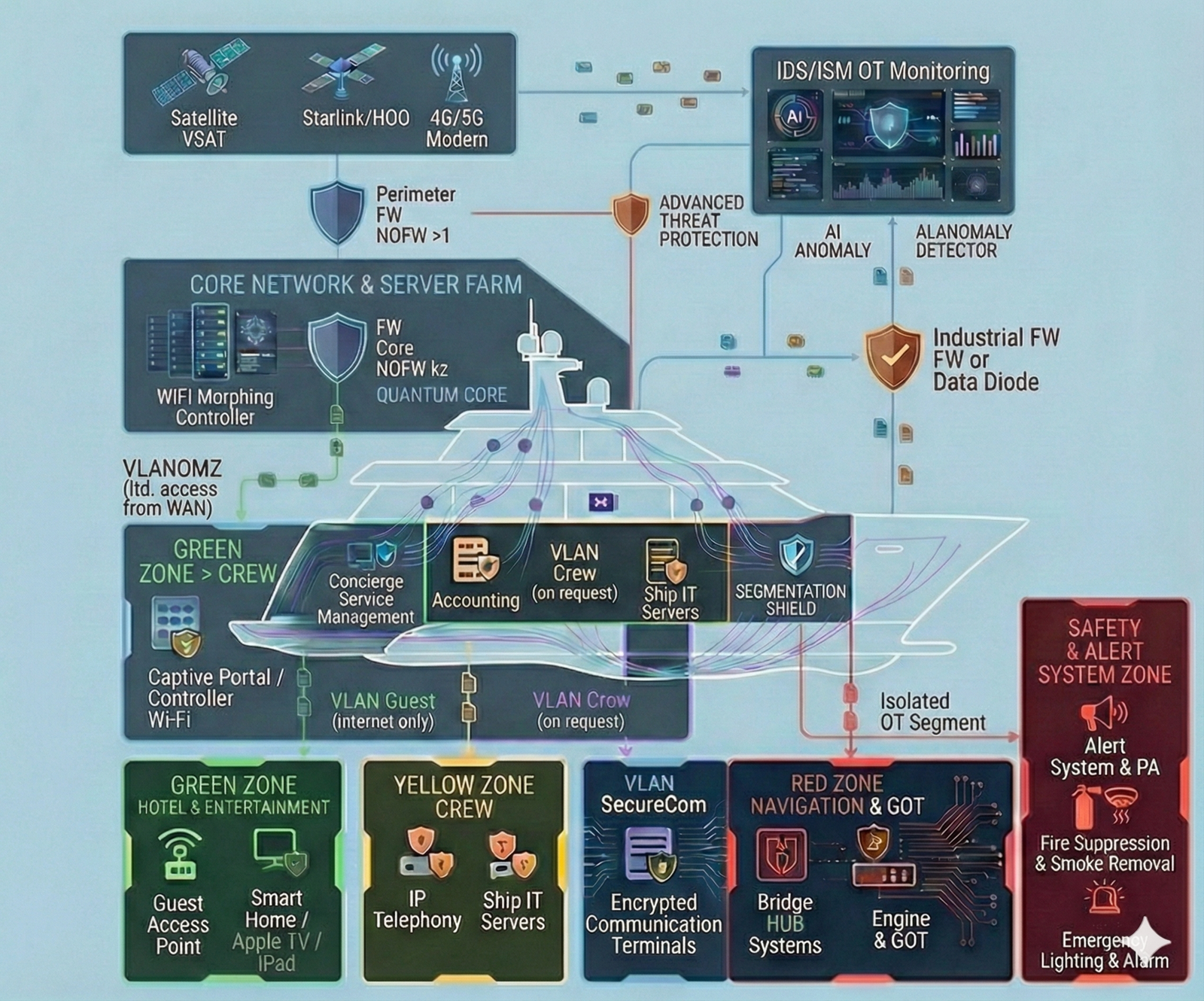

Представленная схема иллюстрирует архитектуру киберзащиты морских судов, построенную на принципах эшелонированной обороны (Defense-in-Depth) и Нулевого Доверия (Zero Trust). Решение предназначено для безопасной конвергенции (объединения) судовых IT-сервисов (экипаж, пассажирские/гостевые сервисы, шор-офис, подрядчики) с критически важными операционными технологиями (OT/GOT) — навигацией, связью, энергетикой, управлением механизмами и автоматикой.

В современных условиях кибербезопасность на борту — это не «опция» и не только про защиту данных. Это необходимая мера обеспечения безопасности мореходства, устойчивости управления судном и непрерывности судовых операций: от предотвращения несанкционированного доступа и сбоев до снижения риска аварийных ситуаций, вызванных цифровыми воздействиями на бортовые системы.

Подход применим к широкому спектру морского транспорта: коммерческие суда, пассажирские суда и паромы, танкеры, контейнеровозы, OSV/offshore, а также крупные яхты. Ниже приведено детальное описание уровней защиты и компонентов схемы.

1. Внешний Периметр и Мультимодальная Связь

Первый рубеж обороны, обеспечивающий гибкое и безопасное подключение судна к глобальным сетям.

- Источники Связи: Агрегация каналов для обеспечения связи в любой точке мира:

- Спутниковый VSAT: Традиционная надежная связь через геостационарные спутники.

- Starlink/LEO (НОО): Высокоскоростная связь с низкой задержкой через низкоорбитальные группировки.

- 4G/5G Модем: Подключение через сотовые сети в прибрежных зонах.

- Периметральный МЭ (Firewall) NOFW >1: Высокопроизводительный пограничный шлюз безопасности в конфигурации повышенной доступности (>1). Осуществляет первичную фильтрацию трафика на границе «судно-берег» и терминацию VPN-туннелей.

- Advanced Threat Defense (Защита от сложных угроз): Облачный или локальный сервис «песочницы» для анализа подозрительных файлов на предмет угроз нулевого дня (Zero-day) до их попадания в сеть.

2. Защищенное Ядро Сети и Сервисы (Core Network & Server Farm)

Центральный узел обработки данных и применения политик безопасности.

- Core Firewall (МЭ Ядра) NOFW k2 "Quantum Core": Сердце системы безопасности. Отказоустойчивый кластер внутренних фаерволов (конфигурация k2). Технология "Quantum Core" (Квантовое Ядро) обеспечивает сверхвысокую производительность глубокой инспекции трафика (DPI) и готова к внедрению постквантовых алгоритмов шифрования в будущем.

- Контроллер WIFI Морфинг (Controller WIFI Morphing): Инновационная система управления беспроводной сетью. Использует технологию «защиты движущейся цели» (Moving Target Defense), динамически изменяя параметры сети (BSSID, SSID, ключи), делая Wi-Fi сеть «невидимой» и недоступной для сканирования и атак типа «злой двойник».

- VLANOMZ: Специализированная изолированная зона управления (Management Zone) для серверов инфраструктуры, с строго ограниченным доступом из внешней сети (WAN).

3. Активный Мониторинг и ИИ-Аналитика (Overlay Security)

Надстройка безопасности для проактивного обнаружения угроз в реальном времени без вмешательства в работу систем.

- IDS/ISM OT-Мониторинг: Комплексная система обнаружения вторжений, адаптированная для морской специфики (ISM - International Safety Management).

- OT Cyber Sensor (OT Киберсенсор): Пассивные сенсоры, подключенные к промышленным сетям, анализирующие специализированные морские протоколы на предмет аномальных команд.

- AI Anomaly Detection (ИИ Детектор Аномалий): Система на базе искусственного интеллекта, анализирующая поведенческие паттерны в сети для выявления скрытых угроз, которые невозможно обнаружить традиционными сигнатурными методами.

4. Стратегическая Сегментация (Segmentation Shield)

Визуализированный «Щит Сегментации» демонстрирует жесткое разделение сети на изолированные зоны с разными уровнями доверия.

- ЗЕЛЕНАЯ ЗОНА (GREEN ZONE):

- Отель & Развлечения: Изолированный сегмент для гостей (Smart Home, Apple TV, личные устройства) с доступом только в Интернет через Captive Portal / Контроллер Wi-Fi.

- Экипаж (CREW): Сегменты для административных задач (Бухгалтерия, Консьерж-сервис) и личного доступа экипажа (VLAN Crew по запросу).

- ЖЕЛТАЯ ЗОНА (YELLOW ZONE CREW): Рабочая среда для служебных IT-серверов и IP-телефонии.

- VLAN SecureCom: Выделенный сегмент для шифрованных терминалов конфиденциальной связи.

5. Защита Критической Инфраструктуры (RED ZONE)

«Красная зона» — сегмент с нулевым доверием, где расположены системы жизнеобеспечения судна.

- Навигация & GOT (Navigation & GOT): Включает системы мостика (Bridge NAV Systems), управление двигателями и прочие операционные технологии (Engine & GOT).

- Промышленный МЭ или Диод Данных (Industrial Firewall or Data Diode): Критически важный барьер, обеспечивающий однонаправленный поток данных. Он позволяет передавать телеметрию из изолированного OT-сегмента в системы мониторинга, но физически блокирует любые входящие соединения или атаки в красную зону.

Глоссарий: Расшифровка Терминов и Сокращений

Для обеспечения однозначного понимания передовых технологий, применяемых в архитектуре, приводится расшифровка используемых обозначений:

| Термин / Сокращение | Описание и Расшифровка |

|---|---|

| AI Anomaly Detection | ИИ Детектор Аномалий. Система на базе искусственного интеллекта/машинного обучения, выявляющая угрозы не по базам известных вирусов, а по отклонениям от нормального поведения сети и пользователей. |

| Captive Portal | Веб-страница аутентификации, которую пользователь видит перед получением доступа к общественной Wi-Fi сети (например, в гостевой зоне). |

| Data Diode | Диод Данных. Аппаратное устройство кибербезопасности, физически гарантирующее передачу данных только в одном направлении (из защищенного сегмента наружу), исключая любые входящие атаки. |

| GOT | Generic Operational Technology (Общие операционные технологии). Термин, объединяющий все судовые системы управления и автоматизации (двигатели, энергетика, климат и т.д.), критичные для функционирования яхты. |

| IDS/ISM | Intrusion Detection System / International Safety Management. Система обнаружения вторжений, интегрированная с процессами управления безопасностью судна. |

| LEO / НОО | Low Earth Orbit (Низкая околоземная орбита). Спутниковые системы типа Starlink, обеспечивающие высокую скорость и низкую задержку сигнала. |

| NOFW (>1 / k2) | Внутреннее обозначение конфигураций кластеров межсетевых экранов (Network Firewall) высокой доступности и производительности. |

| OT Cyber Sensor | OT Киберсенсор. Специализированное устройство для пассивного мониторинга промышленных сетей (OT) без влияния на технологические процессы. |

| Quantum Core | Квантовое Ядро. Маркетинговое обозначение высокопроизводительного процессингового модуля МЭ Ядра, готового к обработке огромных массивов данных и поддержке перспективных методов шифрования. |

| Segmentation Shield | Щит Сегментации. Визуальное представление технологии глубокой логической изоляции сетевых зон друг от друга для предотвращения распространения угроз. |

| VLANOMZ | VLAN Operations Management Zone. Изолированная виртуальная сеть для управления инфраструктурой, доступ к которой строго ограничен из внешних сетей (WAN). |

| VSAT | Very Small Aperture Terminal. Традиционная спутниковая связь через геостационарные спутники, обеспечивающая глобальное покрытие. |

| WIFI Морфинг | WiFi Morphing. Технология «защиты движущейся цели» для беспроводных сетей. Контроллер постоянно изменяет параметры сети (BSSID, ключи и т.д.) для предотвращения разведки и атак на Wi-Fi. |

| МЭ | Межсетевой Экран (Фаервол). |

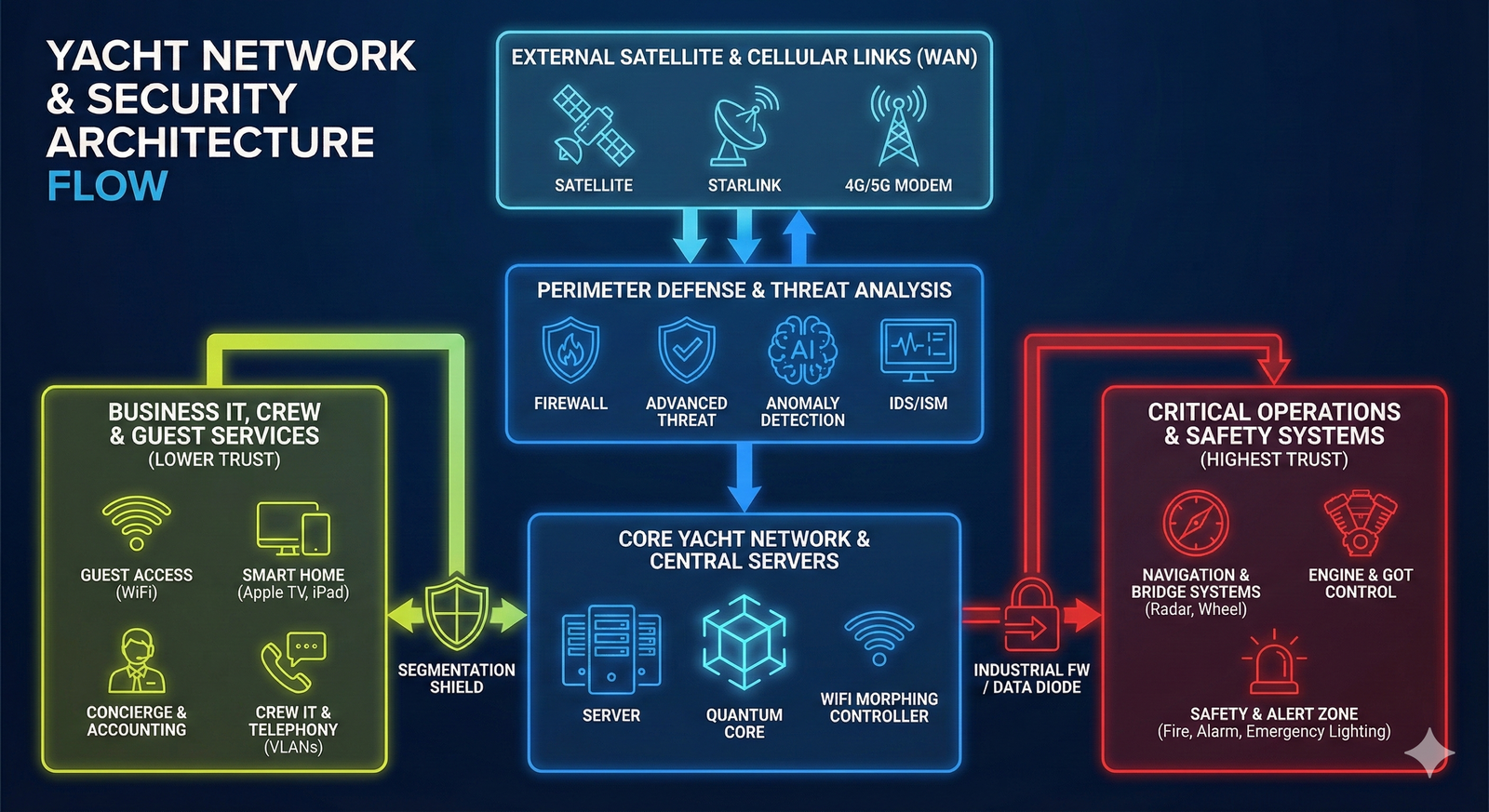

Функциональная блок-схема логики работы судовых систем

1. Внешний уровень: Связь и вход данных (WAN)

- Элементы: VSAT, Starlink/LEO, 4G/5G модемы.

- Функция: Связь «судно ↔ берег» и доступ в Интернет.

- Поток: Основная точка входа/выхода всех данных.

2. Периметр безопасности и управление доступом

- Элементы: Perimeter Firewall, Advanced Threat Protection (ATP).

- Функция: Фильтрация трафика, блокировка атак и несанкционированного доступа.

- Элементы: Operations Management Zone (OMZ).

- Функция: Регламентированный доступ подрядчиков и администраторов.

- Особенность: Изоляция от гостевого и общего трафика экипажа.

3. Центральный уровень: «Интеллект» сети

- Элементы: Core Firewall, сетевое ядро, Wi-Fi контроллер.

- Функция: Маршрутизация, распределение ресурсов и применение политик безопасности.

- Элементы: ИИ-детектор аномалий, киберсенсоры, панели мониторинга.

- Функция: Анализ логов и событий от IT и изолированного OT-сегмента (через Data Diode).

4. Внутренняя сегментация: Пользовательские и сервисные зоны

НАПРАВЛЕНИЕ А: Пассажиры / Гости

- Системы: Wi-Fi доступ, мультимедиа, пользовательские устройства.

- Статус: Полная изоляция от систем управления. Доступ только в Интернет.

НАПРАВЛЕНИЕ Б: Экипаж и администрация

- Административные процессы, документооборот, снабжение.

- IP-телефония, общие серверы экипажа.

- Шифрованные терминалы для конфиденциальной связи.

5. Критическая инфраструктура: OT и системы безопасности (Red Zone)

Принцип: Однонаправленная передача данных — мониторинг возможен, внешний доступ исключён.

- Системы: Bridge Systems, ECDIS, машинное отделение, GOT.

- Статус: Полная изоляция.

- Системы: PA, пожарная сигнализация и тушение, аварийное освещение.

- Функция: Автономная защита и поддержка реагирования.